Ошибка acad 2000:

---------------------------

Предупреждение AutoCAD

---------------------------

Возможно, файл настройки (.cfg, .bak) занят другим

процессом или имеет атрибут "только чтениt".

Исправьте и нажмите "Повторить"; кнопка "Отмена" прерывает операцию.

---------------------------

Повтор Отмена

---------------------------

Фиксится добавлением юзера в опытные пользователи и/или первичным запуском акада из-под администратора

Клочки бумаги, на которых обычно ведутся записи, имеют обыкновение теряться, если их вовремя не подшить. Мысли на тему линукса, а может и не только его, - чтоб не забыть.

2010-11-17

2010-05-12

Настройка nginx как фронтэнда для apache2, и установка eaccelerator

Выражаю благодарность автору статьи: http://rubuntu.ru/blog/server/435/nastrojka-apache-2-nginx-php-5-mysql-memcached-eaccelerator-sphinx-v-ubuntu.html

Рассматривается настройка на примере Debian/Ubuntu, в частности я использовал Ubuntu 8.04 с установленным и уже настроенным апачем.

Часть первая: nginx.

Все очень просто. Устанавливаем nginx:

sudo aptitude install nginx

Говорим апачу слушать 81 порт локалхоста, исправив строчку в /etc/apache2/ports.conf :

Listen 127.0.0.1:81

Говорим апачу убивать себя, /etc/apache2/apache2.conf:

Далее, допустим у нас есть сайт, по адресу example.com и лежащий в /var/www/example.com/

Прописываем конфиг /etc/nginx/sites-available/example.com:

Таким образом мы говорим nginx самостоятельно отдавать jpg, gif, png, css и, соответственно, js-файлы.

Делаем симлинк:

sudo ln -s /etc/nginx/sites-available/example.com /etc/nginx/sites-enabled/

Перезапускаем сервисы:

sudo /etc/init.d/apache2 restart

sudo /etc/init.d/nginx restart

Часть вторая. eAccelerator

Устанавливаем memcached и пару нужностей для eaccelerator:

aptitude install memcached php5-dev make

Устанаваливаем eaccelerator:

cd /tmp/

wget http://bart.eaccelerator.net/source/0.9.5.3/eaccelerator-0.9.5.3.tar.bz2

tar xvjf eaccelerator-0.9.5.3.tar.bz2

cd eaccelerator-0.9.5.3

phpize

./configure --enable-eaccelerator=shared

make

make install

Создаем папку кеша

mkdir -p /var/cache/eaccelerator

chmod 0777 /var/cache/eaccelerator

Редактируем конфиг PHP /etc/php5/apache2/php.ini:

Рестартим все:

sudo /etc/init.d/apache2 restart

sudo /etc/init.d/nginx restart

sudo /etc/init.d/memcached restart

Рассматривается настройка на примере Debian/Ubuntu, в частности я использовал Ubuntu 8.04 с установленным и уже настроенным апачем.

Часть первая: nginx.

Все очень просто. Устанавливаем nginx:

sudo aptitude install nginx

Говорим апачу слушать 81 порт локалхоста, исправив строчку в /etc/apache2/ports.conf :

Listen 127.0.0.1:81

Говорим апачу убивать себя, /etc/apache2/apache2.conf:

KeepAlive Off

Далее, допустим у нас есть сайт, по адресу example.com и лежащий в /var/www/example.com/

Прописываем конфиг /etc/nginx/sites-available/example.com:

server {

listen *:80;

server_name examlpe.com

location / {

proxy_pass http://127.0.0.1:81/;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

location ~* \.(jpg|gif|png|css|js)$ {

root /var/www/example.com/;

}

}

Таким образом мы говорим nginx самостоятельно отдавать jpg, gif, png, css и, соответственно, js-файлы.

Делаем симлинк:

sudo ln -s /etc/nginx/sites-available/example.com /etc/nginx/sites-enabled/

Перезапускаем сервисы:

sudo /etc/init.d/apache2 restart

sudo /etc/init.d/nginx restart

Часть вторая. eAccelerator

Устанавливаем memcached и пару нужностей для eaccelerator:

aptitude install memcached php5-dev make

Устанаваливаем eaccelerator:

cd /tmp/

wget http://bart.eaccelerator.net/source/0.9.5.3/eaccelerator-0.9.5.3.tar.bz2

tar xvjf eaccelerator-0.9.5.3.tar.bz2

cd eaccelerator-0.9.5.3

phpize

./configure --enable-eaccelerator=shared

make

make install

Создаем папку кеша

mkdir -p /var/cache/eaccelerator

chmod 0777 /var/cache/eaccelerator

Редактируем конфиг PHP /etc/php5/apache2/php.ini:

[PHP]

; eAccelerator configuration

; Note that eAccelerator may also be installed as a PHP extension or as a zend_extension

; If you are using a thread safe build of PHP you must use

; zend_extension_ts instead of zend_extension

extension = "eaccelerator.so"

eaccelerator.shm_size = "16"

eaccelerator.cache_dir = "/var/cache/eaccelerator"

eaccelerator.enable = "1"

eaccelerator.optimizer = "1"

eaccelerator.check_mtime = "1"

eaccelerator.debug = "0"

eaccelerator.filter = ""

eaccelerator.shm_max = "0"

eaccelerator.shm_ttl = "0"

eaccelerator.shm_prune_period = "0"

eaccelerator.shm_only = "0"

eaccelerator.compress = "1"

eaccelerator.compress_level = "9"

eaccelerator.allowed_admin_path = "/var/www/eaccelerator"

Рестартим все:

sudo /etc/init.d/apache2 restart

sudo /etc/init.d/nginx restart

sudo /etc/init.d/memcached restart

2010-03-25

Отключение хостов VMWare ESX/ESXi через APC PowerChute

"Данное решение помечено как DEPRECATED - перестало работать на free-версии. Вместо него предлагают использовать

http://communities.vmware.com/docs/DOC-11623"

http://www.vm4.ru/2010/07/esx-esxi-apc.html

Чтобы избавиться от необходимости устанавливать APC PowerChute на каждую гостевую машину, можно использовать скрипт погашения хоста (с предварительным выключением виртуальных машин на нем), стартующий по команде PowerChute, установленного на отдельную виртуальную машину.

Потребуется

Установка

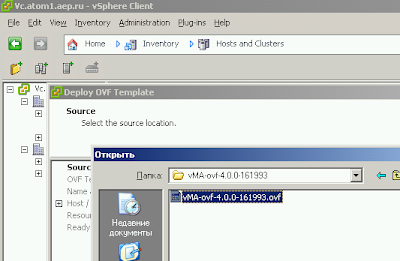

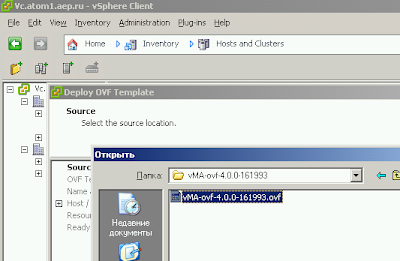

Устанавливаем vMA на ESX/ESXi

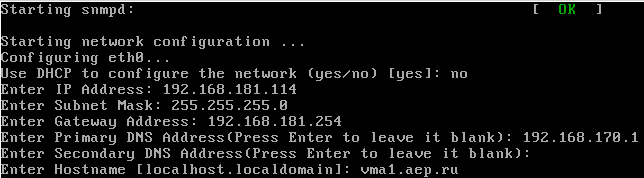

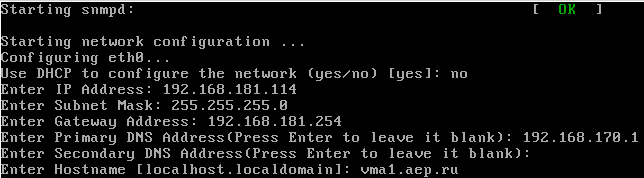

При первом старте настраиваем сетевой интерфейс и задаем пароль пользователя vi-admin (мастер ОЧЕНЬ придирчив к сложности пароля).

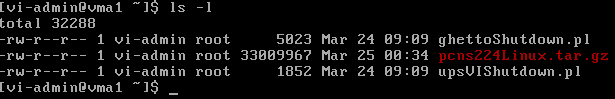

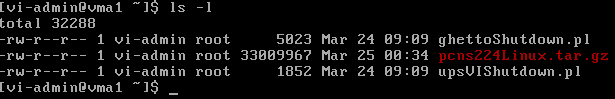

Забрасываем в домашний каталог скрипты выключения и архив с «парашютом»

Делаем скрипты исполняемыми:

chmod +x upsVIShutdown.pl

chmod +x ghettoShutdown.pl

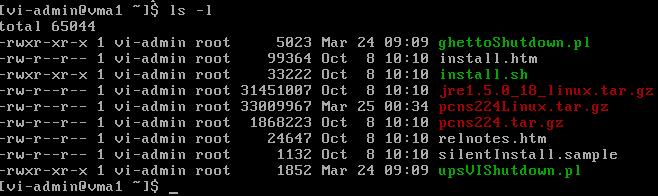

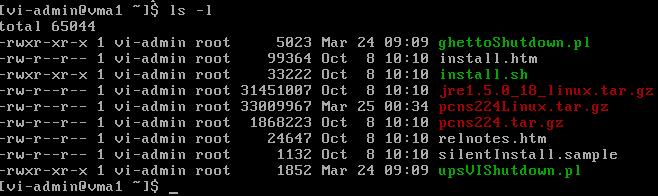

Распаковываем «парашют»:

tar -xvf pcns224Linux.tar.gz

Переименовываем файл /etc/vima-release:

sudo mv /etc/vima-release /etc/vima-rel

Запускаем инсталляцию PowerChute:

sudo ./install.sh

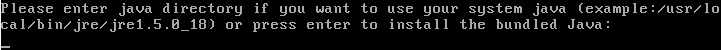

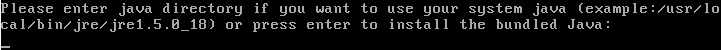

В процессе установки со всем соглашаемся, при вопросе какую джаву использовать (предлагается вписать путь или нажать энтер для использования встроенной в инсталлятор), не указывая пути нажимаем энтер:

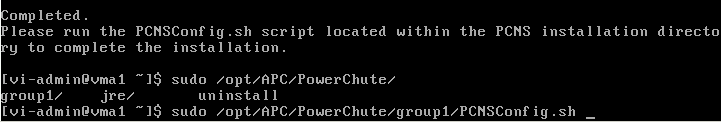

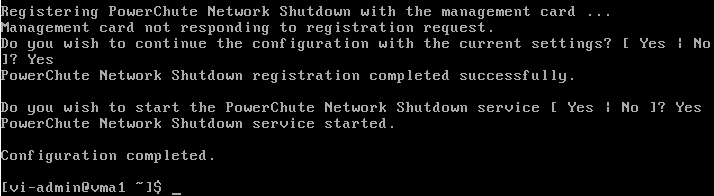

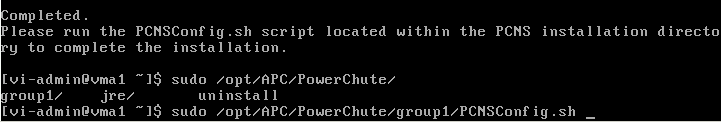

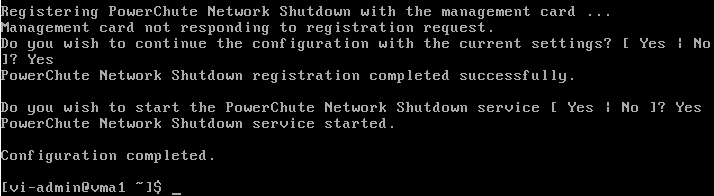

В конце выведется сообщение об успешной установке и предложение продолжить конфигурацию. Запускаем конфигуратор PCNSConfig.sh:

sudo /opt/APC/PowerChute/group1/PCNSConfig.sh

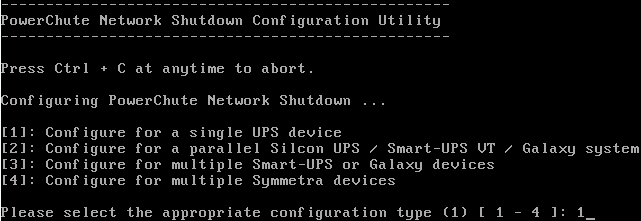

Если, как и в моем случае, имеется 1 ИПБ, выбираем 1й вариант - single UPS device:

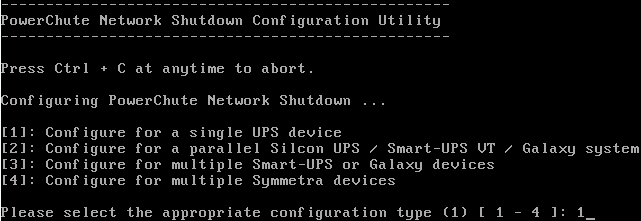

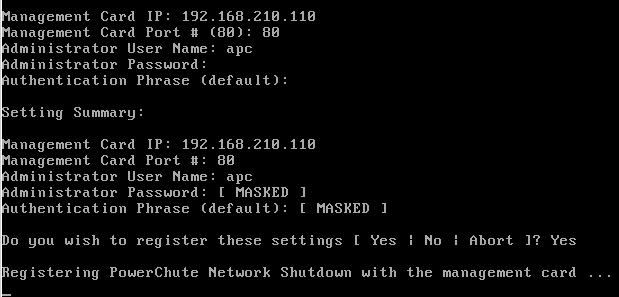

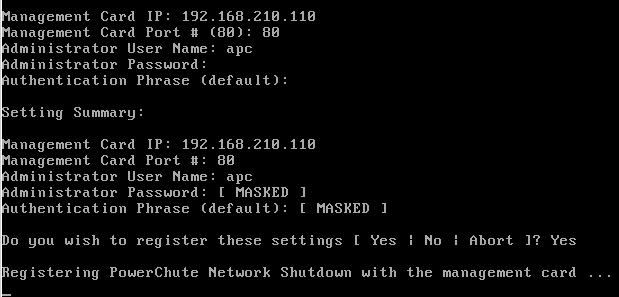

Вводим IP упса, порт, имя и пароль администратора, аутентификационную фразу:

Дожидаемся сообщения, что ИПБ не отвечает, соглашаемся сохранить конфигурацию и запустить сервис:

Зайдем в панель управления ИПБ и убедимся что клиент успешно добавился.

Отключим файрволл:

sudo chkconfig iptables off

sudo service iptables save

sudo service iptables stop

Убедимся, что открывается интерфейс по адресу https://IP:6547/login (логин:пароль - apc:apc)

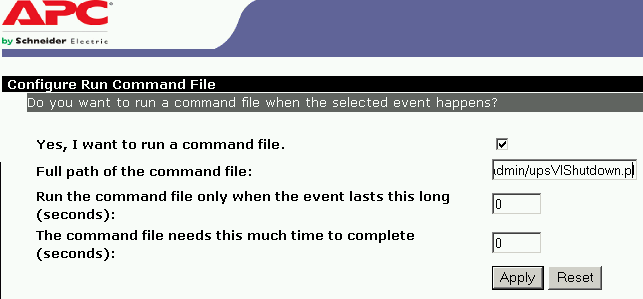

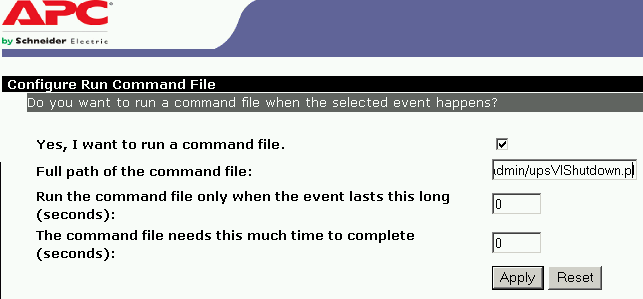

Навесим на нужное событие запуск скрипта /home/vi-admin/upsVIShutdown.pl:

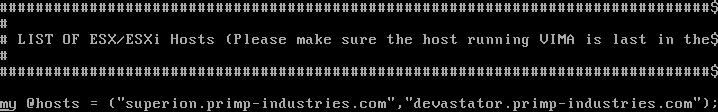

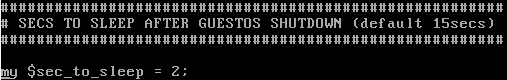

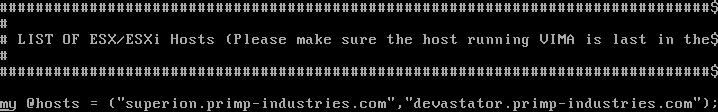

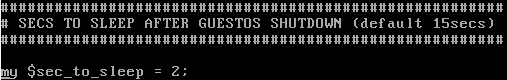

Изменим данный скрипт, прописав свои хосты, которые он должен гасить, и уменьшив интервал, с которым он будет гасить гостевые машины, до 2х секунд:

Последний шаг - привязываем хосты, чтобы гостевая ОС имела право их гасить:

sudo bash

ipvf addserver servername1.domainname

ipvf addserver servername2.domainname

...

ipvf addserver servernameN.domainname

vifpinit

Отвечаем Yes на вопрос о сохранении авторизационной информации:

This will store username and password in credential store which is a security risk. Do you

want to continue?(yes/no): yes

Проверяем привязку, выведя список подключенных хостов:

vifp listservers

При срабатывании, скрипт отдаст команду погасить виртуалки и хосты, прописанные в конфиге. Саму виртуалку отключать через «парашют» не обязательно.

http://communities.vmware.com/docs/DOC-11623"

http://www.vm4.ru/2010/07/esx-esxi-apc.html

Чтобы избавиться от необходимости устанавливать APC PowerChute на каждую гостевую машину, можно использовать скрипт погашения хоста (с предварительным выключением виртуальных машин на нем), стартующий по команде PowerChute, установленного на отдельную виртуальную машину.

Потребуется

- vSphere Management Assistant (vMA) - образ нужной виртуальной машины (на данный момент v4.0, требуется зарегистрироваться на сайте VMWare)

- APC PowerChute Network Shutdown - «парашют», версия для Linux (на данный момент v2.2.4, требуется зарегистрироваться на сайте APC)

- Скрипты «ESX/ESXi APC/APCUPSD Host Shutdown VI Perl Toolkit Script»:

upsVIShutdown.pl (1.9 K) и ghettoShutdown.pl (5.1 K)

Установка

Устанавливаем vMA на ESX/ESXi

При первом старте настраиваем сетевой интерфейс и задаем пароль пользователя vi-admin (мастер ОЧЕНЬ придирчив к сложности пароля).

Забрасываем в домашний каталог скрипты выключения и архив с «парашютом»

Делаем скрипты исполняемыми:

chmod +x upsVIShutdown.pl

chmod +x ghettoShutdown.pl

Распаковываем «парашют»:

tar -xvf pcns224Linux.tar.gz

Переименовываем файл /etc/vima-release:

sudo mv /etc/vima-release /etc/vima-rel

Запускаем инсталляцию PowerChute:

sudo ./install.sh

В процессе установки со всем соглашаемся, при вопросе какую джаву использовать (предлагается вписать путь или нажать энтер для использования встроенной в инсталлятор), не указывая пути нажимаем энтер:

В конце выведется сообщение об успешной установке и предложение продолжить конфигурацию. Запускаем конфигуратор PCNSConfig.sh:

sudo /opt/APC/PowerChute/group1/PCNSConfig.sh

Если, как и в моем случае, имеется 1 ИПБ, выбираем 1й вариант - single UPS device:

Вводим IP упса, порт, имя и пароль администратора, аутентификационную фразу:

Дожидаемся сообщения, что ИПБ не отвечает, соглашаемся сохранить конфигурацию и запустить сервис:

Зайдем в панель управления ИПБ и убедимся что клиент успешно добавился.

Отключим файрволл:

sudo chkconfig iptables off

sudo service iptables save

sudo service iptables stop

Убедимся, что открывается интерфейс по адресу https://IP:6547/login (логин:пароль - apc:apc)

Навесим на нужное событие запуск скрипта /home/vi-admin/upsVIShutdown.pl:

Изменим данный скрипт, прописав свои хосты, которые он должен гасить, и уменьшив интервал, с которым он будет гасить гостевые машины, до 2х секунд:

Последний шаг - привязываем хосты, чтобы гостевая ОС имела право их гасить:

sudo bash

ipvf addserver servername1.domainname

ipvf addserver servername2.domainname

...

ipvf addserver servernameN.domainname

vifpinit

Отвечаем Yes на вопрос о сохранении авторизационной информации:

This will store username and password in credential store which is a security risk. Do you

want to continue?(yes/no): yes

Проверяем привязку, выведя список подключенных хостов:

vifp listservers

При срабатывании, скрипт отдаст команду погасить виртуалки и хосты, прописанные в конфиге. Саму виртуалку отключать через «парашют» не обязательно.

2010-02-25

Настройка VPN-сервера PPTPD в Ubuntu и подключение Windows-клиентов

Захотелось связать несколько удаленных компьютеров в одну локальную сеть. Сказано - сделано.

Настройка сервера.

Берем сервер с ubuntu (или debian), доступный для клиентов через интернет. Ставим необходимое:

sudo aptitude install ppp pptpd

Приводим следующие файлы к подобному виду:

/etc/pptpd.conf

~~~~~~~~~~~~~~~~~~~~~~~~~~

option /etc/ppp/pptpd-options

logwtmp

localip 10.1.1.1 # адрес сервера в создаваемой виртуальной сети

remoteip 10.1.1.50-59 # адреса, раздаваемые клиентам

(диапазоны адресов не должны пересекаться с уже используемыми клиентами в их реальных сетях)

/etc/ppp/pptpd-options

~~~~~~~~~~~~~~~~~~~~~~~~~~

lock

name pptpd

nodefaultroute

refuse-pap

refuse-mschap

require-mschap-v2

#require-mppe-128 # шифрование. В теории должно работать, на практике у меня не вышло его завести

proxyarp

nodefaultroute

cat /etc/ppp/chap-secrets

~~~~~~~~~~~~~~~~~~~~~~~~~~

# Secrets for authentication using CHAP

# client server secret IP addresses

user pptpd password *

user2 pptpd password2 10.1.1.54

(заводим пользователей, указываем пароли и, опционально, айпишники, которые они будут получать)

После настройки перезапускаем демона:

sudo /etc/init.d/pptpd restart

Настройка клиентов.

XP:

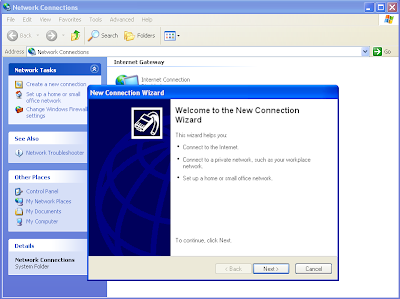

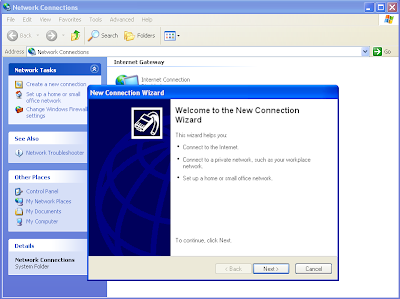

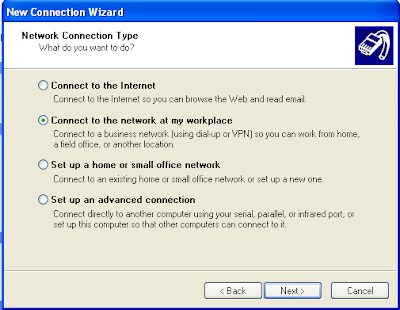

Открываем список сетевых соединений и запускаем мастера создания подключений:

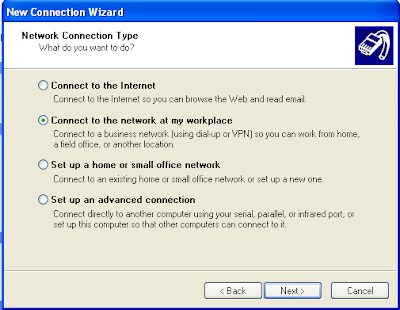

Выбираем подключение использующее VPN или модемное соединение

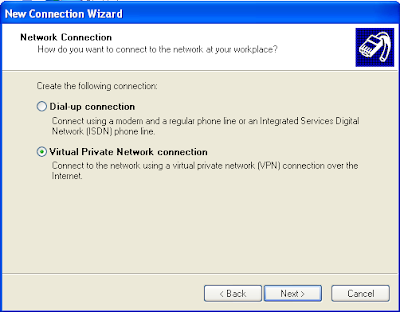

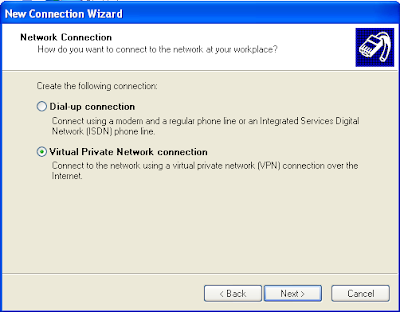

Выбираем VPN

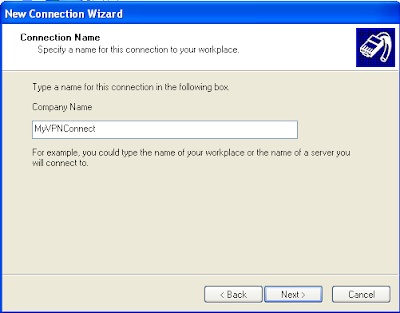

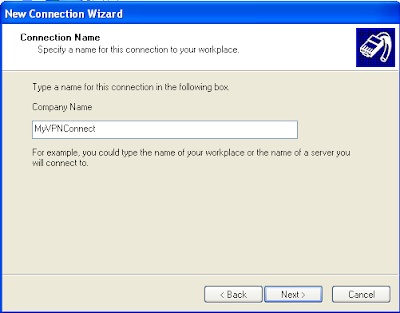

Вбиваем имя для соединения

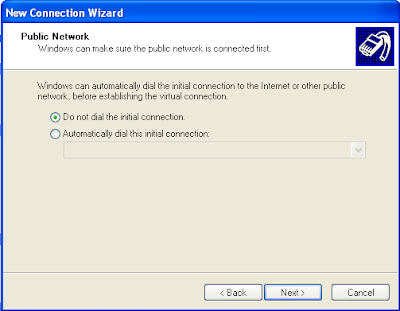

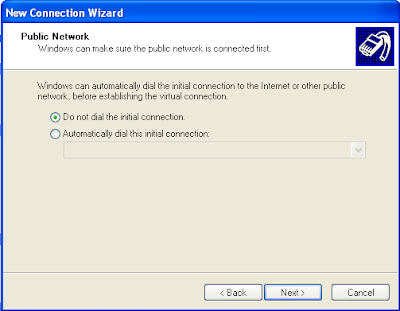

Опциональный шаг - если есть вручную устанавливаемые соединения типа модемного, указываем надо ли устанавливать такое соединение (ну, если оно и ведет в интернет, например) перед нашим

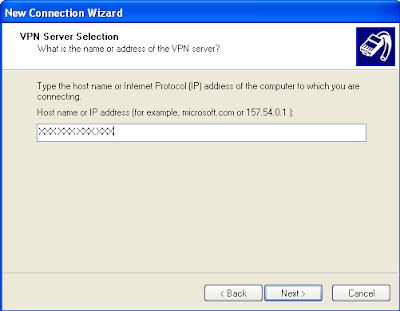

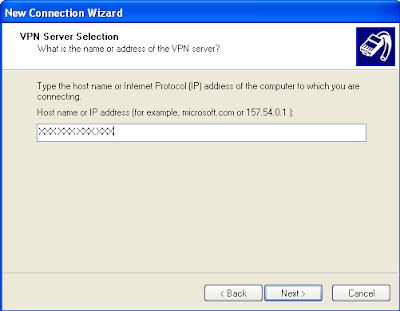

Указываем адрес сервера

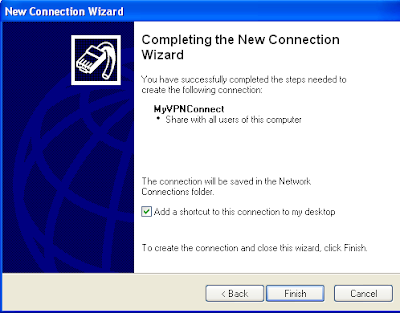

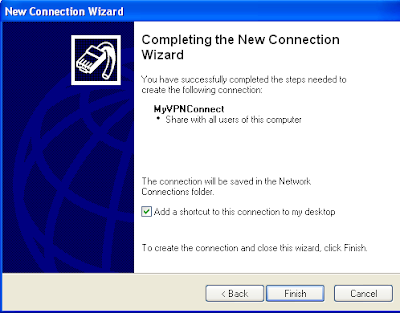

Удобства ради добавляем ярлык соединения на рабочий стол и закрываем мастера

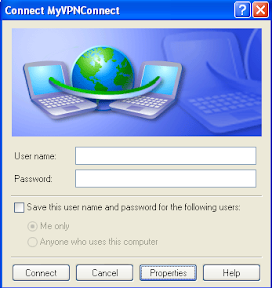

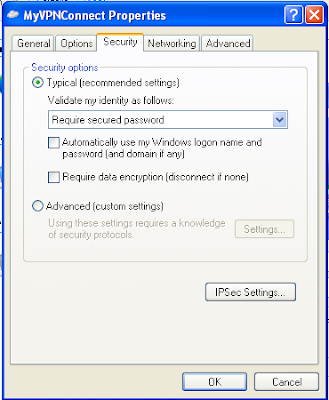

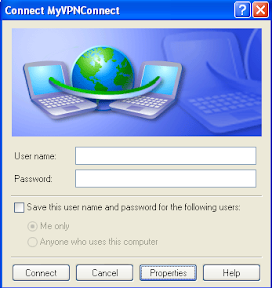

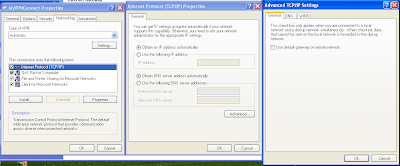

Далее открывается окно с вводом имени и пароля. Перед этим заходим в свойства:

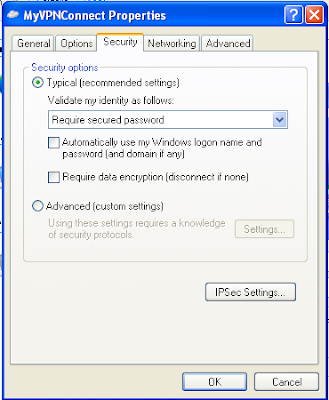

На вкладке безопасности снимаем галку шифрования:

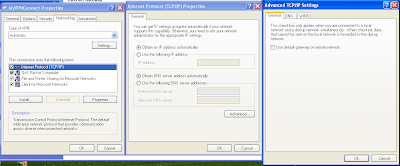

Если не предполагается использование клиентами интернета через наш сервер, на вкладке открываем свойства TCP/IP, в новом окне открываем дополнительные настройки и снимаем галку использования маршрута по умолчанию:

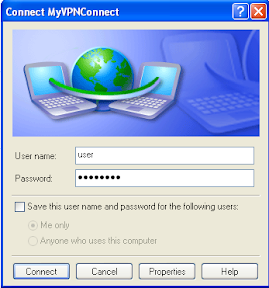

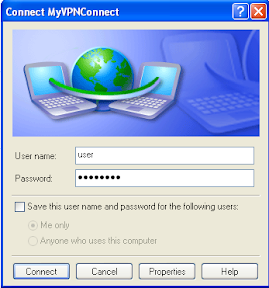

Применяем все изменения, вводим имя и пароль

Настройка сервера.

Берем сервер с ubuntu (или debian), доступный для клиентов через интернет. Ставим необходимое:

sudo aptitude install ppp pptpd

Приводим следующие файлы к подобному виду:

/etc/pptpd.conf

~~~~~~~~~~~~~~~~~~~~~~~~~~

option /etc/ppp/pptpd-options

logwtmp

localip 10.1.1.1 # адрес сервера в создаваемой виртуальной сети

remoteip 10.1.1.50-59 # адреса, раздаваемые клиентам

(диапазоны адресов не должны пересекаться с уже используемыми клиентами в их реальных сетях)

/etc/ppp/pptpd-options

~~~~~~~~~~~~~~~~~~~~~~~~~~

lock

name pptpd

nodefaultroute

refuse-pap

refuse-mschap

require-mschap-v2

#require-mppe-128 # шифрование. В теории должно работать, на практике у меня не вышло его завести

proxyarp

nodefaultroute

cat /etc/ppp/chap-secrets

~~~~~~~~~~~~~~~~~~~~~~~~~~

# Secrets for authentication using CHAP

# client server secret IP addresses

user pptpd password *

user2 pptpd password2 10.1.1.54

(заводим пользователей, указываем пароли и, опционально, айпишники, которые они будут получать)

После настройки перезапускаем демона:

sudo /etc/init.d/pptpd restart

Настройка клиентов.

XP:

Открываем список сетевых соединений и запускаем мастера создания подключений:

Выбираем подключение использующее VPN или модемное соединение

Выбираем VPN

Вбиваем имя для соединения

Опциональный шаг - если есть вручную устанавливаемые соединения типа модемного, указываем надо ли устанавливать такое соединение (ну, если оно и ведет в интернет, например) перед нашим

Указываем адрес сервера

Удобства ради добавляем ярлык соединения на рабочий стол и закрываем мастера

Далее открывается окно с вводом имени и пароля. Перед этим заходим в свойства:

На вкладке безопасности снимаем галку шифрования:

Если не предполагается использование клиентами интернета через наш сервер, на вкладке открываем свойства TCP/IP, в новом окне открываем дополнительные настройки и снимаем галку использования маршрута по умолчанию:

Применяем все изменения, вводим имя и пароль

Подписаться на:

Комментарии (Atom)